KRACK攻擊 是一個 WPA2 一繫列漏洞,允許攻擊者利用無線連接來解密和劫持可能暴露底層數據的無線通信。 使用WPA1和WPA2的所有設備都會受到影響,對於使用Android 6.0的行動設備,更容易利用此漏洞。

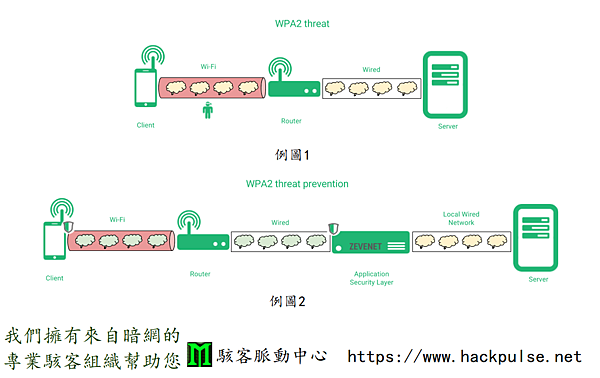

WPA2是一種在網路層提供身份驗證和加密的網路協議,但缺乏前嚮保密允許任何發現主密碼的人都能讀取給定的所有數據 Wi-Fi網路, PPP, VPN 或使用WPA的任何其他網路封裝,如例圖1。

中間的人可以通過在連接初始化期間完成的通信握手期間重新註入數據包來劫持連接,併通過通信應用HTTP病毒,randsomware註入或任何其他惡意內容。

為了防止由於該漏洞而導致任何數據泄露,我們建議包括應用程式安全層保護,以確保客戶端和應用程式服務器之間的安全通道點對點,無論網路層是否加密,如例圖2。

在這種情況下,我們建議使用 應用程式安全層 這樣可以確保客戶端和Zevenet之間的所有數據都受到完全保護,因此即使無線連接被劫持,攻擊者也無法泄露任何數據。 最後,取決於網路體繫結構,Zevenet與真實應用程式服務器之間的連接可以是簡單的或加密的。

保護您的通信數據的建議如下:

1. 預設情況下為應用程式和服務器構建傳輸層安全性,例如使用Application Security設備,此外,還提供負載平衡和高可用性功能(如Zevenet)。 該選項通過HTTPS,SSH,SFTP,SMTPS,IMAPS等協議實現通信,而不是普通協議兄弟。 Zevenet還允許輕鬆管理此類服務的證書。

2. 使用通過任何提供的安全補丁和建議保持最新的應用程式安全層 支援服務 可用。 此外,還提供了檢測和修復弱密碼和配置的工具,以便以高級別的安全性維護服務。

3. 實施應用程式安全層可以隱藏和偽裝所有不應通過InternetPO的開放端口,網路或服務,併可以啟用入侵防禦和檢測繫統模塊來保護您的所有服務免受DoS攻擊,TCP泛濫,惡意主機和最常見的攻擊。